數據庫安全防護新思路

《數據庫安全防護新思路》要點:

本文介紹了數據庫安全防護新思路,希望對您有用。如果有疑問,可以聯系我們。

1.數據庫平安現狀

現階段數據平安事件層出不窮,Verizon《數據泄露調查報告》就指出:數據庫遭受威脅是數據泄漏事件發生的主要原因,其占比高達90%,通過分析平安事件,我們可以發現當前數據庫風險主要存在外部用戶和內部用戶兩個方面:

外部用戶:黑客、競爭對手,以及訪客通過攻擊應用,或者直接攻擊數據庫,盜取數據.

內部用戶:管理員通過權限濫用,對應用,數據庫直接攻擊,盜取數據,或者將數據庫的數據導出,或者直接攻擊存儲設備.

2.數據庫面臨平安風險

2.1外部用戶風險

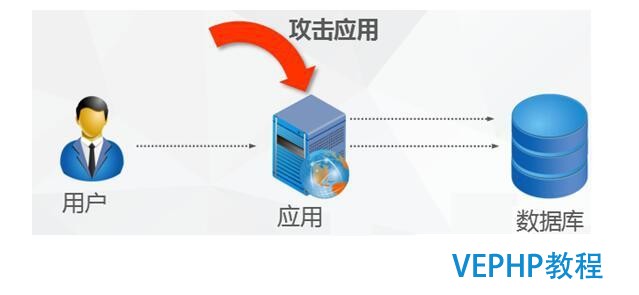

外部用戶一般通過應用訪問數據庫,通常認為是可靠性較好的行為,但是也存在平安風險.

風險一:攻擊應用系統漏洞,取得應用的權限,在數據庫對應用賬號權限限制缺失時,以應用為跳板對數據庫進行增編削查等操作.

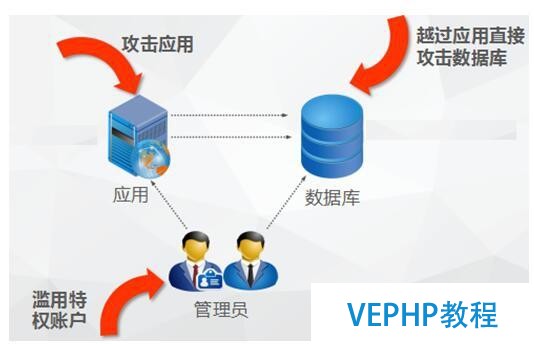

風險二:越過應用,直接攻擊數據庫,利用數據庫漏洞,SQL注入攻擊,最終竊取或竄改數據庫數據.

2.2內部用戶風險

內部用戶擁有比外部用戶更大的權限,所以內部用戶構成的風險,必需嚴格防護,合理有效的限制內部用戶的權限,避免權限濫用,造成的數據泄露.

風險一:數據庫存在漏洞,同時管理員權限邊界模糊,多個管理員擁有多個交叉的權限功能,無法追蹤具體是哪個管理員做了哪些操作.

風險二:利用管理員權限直接攻擊應用或者數據庫,從而竊取或者竄改數據.

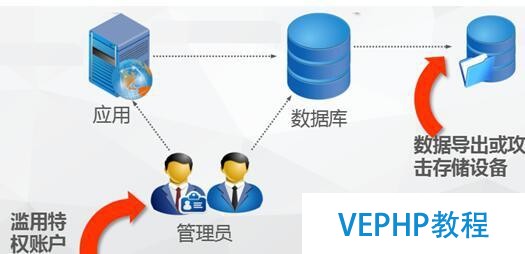

風險三:利用治理員的身份,直接將數據文件導出或者直接拷貝數據庫文件.

3.新應對思路

3.1外部用戶的風險處理

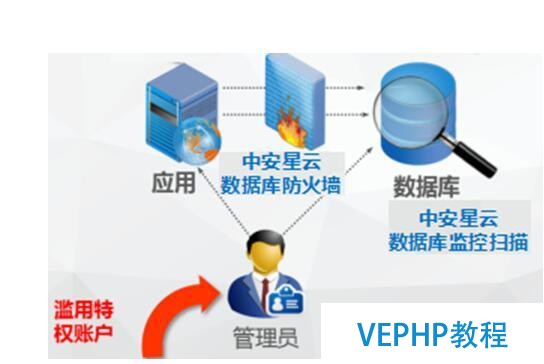

風險一:攻擊應用漏洞,進而進入數據庫竊取或竄改數據.

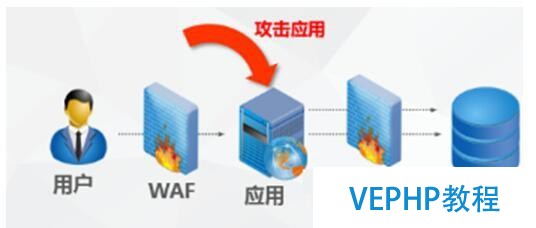

處置方法:在應用與數據庫之間部署中安星云數據庫防火墻,對于符合平安規則的SQL語句放行,惡意操作的語句進行阻斷.

風險二:利用數據庫漏洞,用戶直接進擊數據庫.

處置方法:利用中安星云數據庫監控掃描,對數據庫做一個現狀評估,利用風險掃描模塊發現數據庫中的漏洞風險,并給出合理的意見,同時利用狀態監控實時的監控數據庫中的信息,確保數據庫平安穩定的運行.

3.2內部用戶的風險處理

風險一:數據庫治理員權限模糊,無法準確定位具體操作的治理員.

處置辦法:通過部署中安星云數據庫監控掃描與數據庫防火墻將合理有效的解決數據庫面臨的漏洞和權限模糊問題,通過數據庫監控掃描對數據庫進行平安掃描,同時,部署數據庫防火墻來合理有效的分配用戶的權限.

風險二:利用管理員權限直接攻擊應用或者數據庫,從而竊取或者竄改數據.

處置辦法:通過部署中安星云數據庫防火墻以及中安星云數據庫監控掃描系統,可以對應用到數據庫的拜訪進行嚴格的控制,同時還可以在事前對數據庫的現狀做一個評估,事先了解數據庫存在的風險,并提出解決建議.

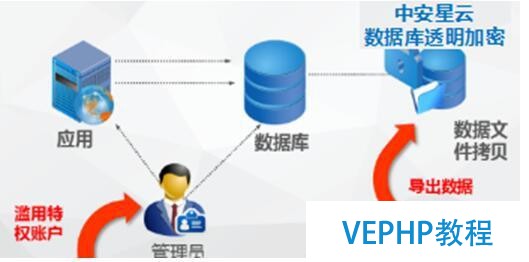

風險三:管理員直接將數據導出或者直接進擊數據存儲設備.

處置方法:通過部署中安星云數據庫數據庫加密系統,可以對數據庫中的數據加密,即使將數據導出或者攻擊存儲設備,不經過加密系統的解密,內部人員也無法看到真實的數據.

4.數據平安風險應對建議

數據平安建設應根據用戶實際情況,分析客戶面臨的平安威脅的高低,本著先處置高風險,后處置或暫時不處置低風險的原則,進行相應的數據庫平安方案建設.

環境一:業務系統為內網系統,運維人員多,業務系統多

此時內部用戶訪問數據庫的行為帶來的風險較高,而外部用戶訪問數據庫的風險較低.因此此時可以使用數據庫監控掃描、數據庫防火墻、數據庫透明加密,數據庫審計相結合的方案,風險一、風險二、風險三的處置辦法為指導,進行相應的平安方案建設,在相應位置部署數據庫監控掃描、數據庫防火墻以及數據庫透明加密應對風險.

環境二:業務系統為在外網系統,運維人員多,業務系統多

此時外部用戶通過應用訪問數據庫的風險和使用工具訪問數據庫的行為帶來的風險都較高,此時需采用解決方案中的3.1中的風險處置辦法,進行相應的平安方案建設,在相應位置部署數據庫監控掃描,數據庫防火墻來應對風險.

情況三:用戶當前數據庫平安的考慮,認為需要做事中平安防護、實時攔截危險操作

此時可采用數據庫防火墻,通過數據庫防火墻的實時訪問控制、風險操作告警、數據庫攻擊防御、操作行為審計等能力達到對用戶數據庫實時平安防護的目的.

(起源:北京中安星云軟件技術有限公司)

《數據庫安全防護新思路》是否對您有啟發,歡迎查看更多與《數據庫安全防護新思路》相關教程,學精學透。維易PHP學院為您提供精彩教程。